Базовые принципы онлайн- идентификации личности

Цифровая система идентификации — представляет собой совокупность механизмов и технических маркеров, при помощью которых сервис сервис, цифровая среда либо онлайн-площадка устанавливают, кто именно именно совершает вход в систему, одобряет операцию или запрашивает вход к строго определенным функциям. В обычной обычной жизни владелец проверяется документами личности, внешними признаками, подписью владельца либо другими маркерами. На уровне сетевой среде Spinto эту функцию выполняют логины, секретные комбинации, динамические цифровые коды, биометрия, устройства доступа, история действий сеансов и прочие разные цифровые идентификаторы. Без наличия подобной схемы нельзя безопасно разграничить пользователей, обезопасить личные данные и одновременно контролировать право доступа к важным критичным секциям кабинета. Для конкретного участника платформы осмысление базовых принципов сетевой системы идентификации актуально далеко не исключительно в плане аспекта понимания безопасности, но и ради более осознанного применения онлайн-игровых систем, цифровых приложений, сетевых хранилищ и привязанных учетных кабинетов.

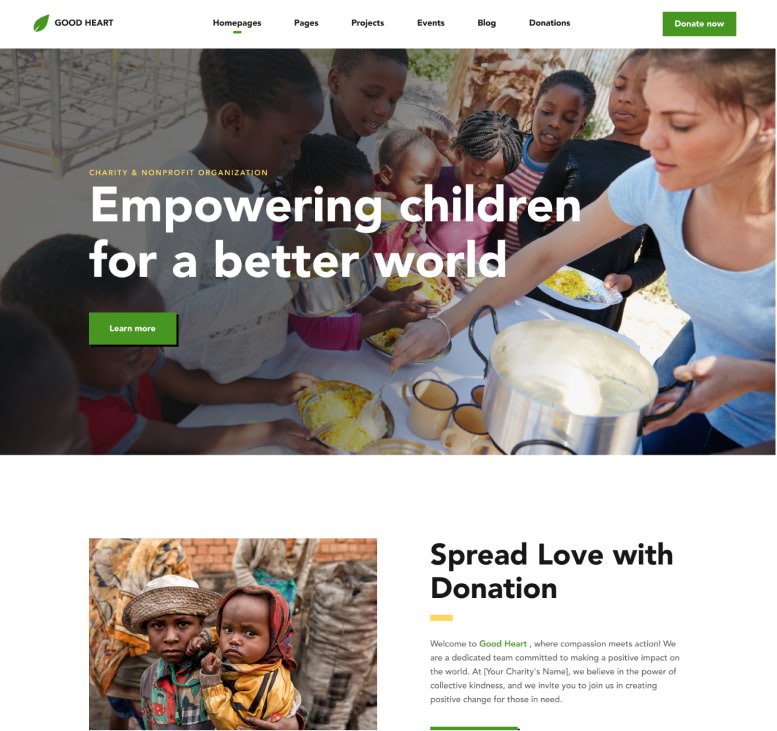

На практической стороне основы сетевой идентификации проявляются понятны на том именно тот период, если приложение требует ввести код доступа, верифицировать доступ при помощи цифровому коду, осуществить подтверждение через электронную почту либо подтвердить отпечаток пальца пальца пользователя. Подобные действия Spinto casino подробно описываются также внутри разъясняющих материалах спинто казино зеркало, внутри которых основной акцент делается именно на, тот факт, будто идентификация — представляет собой не лишь формальная стадия на этапе входе, а прежде всего центральный элемент электронной безопасности. Именно эта система дает возможность распознать корректного собственника учетной записи от постороннего лица, оценить коэффициент доверительного отношения к авторизации и затем установить, какие действия допустимо предоставить без отдельной отдельной стадии подтверждения. Насколько надежнее и надёжнее построена эта структура, тем существенно ограниченнее шанс утраты контроля, нарушения защиты данных и одновременно чужих действий в рамках кабинета.

Что именно означает онлайн- система идентификации

Под понятием цифровой идентификацией в большинстве случаев имеют в виду систему выявления а затем подтверждения участника системы в электронной среде взаимодействия. Важно разграничивать несколько связанных, хотя не одинаковых механизмов. Процедура идентификации Спинто казино реагирует на ключевой запрос, кто в точности пытается открыть вход. Механизм аутентификации оценивает, фактически ли именно данный человек является тем самым, за кого себя он себя выдаёт. Механизм управления доступом решает, какие конкретные возможности этому участнику доступны после завершения подтвержденного этапа входа. Все три данные три процесса как правило работают одновременно, при этом решают неодинаковые задачи.

Обычный случай выглядит следующим образом: человек вписывает электронный адрес учетной почты а также название учетной записи, и затем приложение определяет, с какой точно учетная запись пользователя задействуется. Затем служба требует код доступа а также дополнительный фактор верификации. По итогам корректной проверки система выясняет уровень прав доступа: разрешено в дальнейшем ли менять настройки, получать доступ к журнал активности, подключать дополнительные аппараты либо согласовывать чувствительные процессы. Подобным форматом Spinto цифровая идентификация выступает первой ступенью существенно более объемной системы управления прав доступа.

Зачем сетевая идентификация личности значима

Нынешние учетные записи уже редко замыкаются единственным действием. Современные профили часто могут включать конфигурации учетной записи, сохраненный прогресс, историю операций событий, историю переписки, набор устройств, облачные сохранения, персональные настройки предпочтений и внутренние настройки информационной безопасности. Когда приложение не умеет настроена надежно идентифицировать человека, вся эта информация остается в условиях риском доступа. Даже при этом качественная система защиты сервиса снижает значение, когда процедуры авторизации и процессы проверки личности пользователя реализованы поверхностно а также неустойчиво.

Для владельца профиля значение цифровой идентификационной модели очень заметно во тех случаях, при которых единый профиль Spinto casino используется на многих устройствах. Как пример, вход часто может запускаться на стороне персонального компьютера, мобильного телефона, дополнительного устройства а также домашней приставки. Если сервис распознает пользователя корректно, рабочий доступ между разными девайсами выстраивается безопасно, а подозрительные сценарии авторизации фиксируются оперативнее. Если в обратной ситуации идентификация организована слабо, постороннее устройство, украденный секретный пароль или ложная страница нередко могут обернуться к лишению управления над всем учетной записью.

Основные составляющие сетевой идентификации пользователя

На самом первичном слое электронная идентификация строится вокруг комплекса идентификаторов, которые используются, чтобы служат для того, чтобы отделить отдельного Спинто казино владельца аккаунта от любого другого иного пользователя. Самый привычный элемент — учетное имя. Он может быть контактный адрес контактной почты профиля, номер мобильного телефона, имя учетной записи а также автоматически системой назначенный ID. Второй компонент — способ проверки. Наиболее часто обычно задействуется секретный пароль, при этом заметно регулярнее поверх него такому паролю используются вместе с ним одноразовые цифровые коды, сообщения внутри мобильном приложении, аппаратные идентификаторы а также биометрические данные.

Помимо основных идентификаторов, системы часто учитывают в том числе вспомогательные характеристики. В их число них можно отнести тип устройства, браузер, IP-адрес, регион входа, период активности, способ связи и даже модель Spinto действий на уровне приложения. В случае, если доступ выполняется с другого девайса, или с необычного региона, сервис может инициировать усиленное подтверждение. Такой механизм не всегда виден пользователю, при этом именно данный подход служит для того, чтобы создать существенно более детализированную и более настраиваемую схему онлайн- идентификации личности.

Идентификаторы, которые чаще применяются чаще всего

Наиболее распространённым идентификационным элементом по-прежнему остается учетная почта аккаунта. Такой идентификатор полезна тем, что одновременно сразу используется инструментом контакта, восстановления доступа контроля и подтверждения изменений. Номер пользователя тоже часто задействуется Spinto casino в роли компонент учетной записи, особенно внутри мобильных цифровых платформах. В некоторых ряда системах существует специальное имя участника, которое можно публиковать другим участникам участникам платформы экосистемы, без необходимости раскрывать раскрывая реальные учетные идентификаторы учетной записи. Порой сервис назначает системный технический ID, такой ID обычно не заметен на основном слое интерфейса, зато хранится в внутренней базе системы как основной главный признак учетной записи.

Необходимо различать, что сам по себе сам по себе по своей природе себе элемент маркер сам по себе еще не гарантирует личность. Наличие знания посторонней личной почты профиля а также имени профиля учетной записи Спинто казино совсем не дает окончательного контроля, если при этом система подтверждения личности реализована надежно. По такой причине качественная цифровая идентификационная система обычно задействует не только на единственный идентификатор, а на связку набор факторов и процедур верификации. И чем надежнее структурированы стадии выявления профиля и верификации законности владельца, настолько надежнее общая защита.

Каким образом устроена аутентификация на уровне сетевой системе

Сама аутентификация — является механизм подтверждения корректности доступа уже после того этапа, когда как приложение поняла, с какой конкретно определенной цифровой записью профиля она имеет дело в рамках сессии. Традиционно для такой задачи задействовался пароль. Но лишь одного секретного пароля сегодня нередко недостаточно, поскольку такой пароль нередко может Spinto быть получен чужим лицом, перебран, перехвачен через имитирующую страницу и задействован снова вслед за слива базы данных. Именно поэтому нынешние сервисы заметно регулярнее опираются к двухуровневой либо многоуровневой схеме подтверждения.

В такой конфигурации после заполнения имени пользователя и пароля довольно часто может возникнуть как необходимость вторичное подкрепление входа через SMS, специальное приложение, push-уведомление или физический ключ безопасности безопасности. Бывает, что верификация строится по биометрии: с помощью скану пальца пальца руки а также сканированию лица владельца. При этом этом биометрическая проверка обычно задействуется далеко не как самостоятельная отдельная идентификация личности в полном самостоятельном Spinto casino виде, но чаще как механизм активировать привязанное устройство доступа, на такого устройства предварительно настроены другие факторы авторизации. Такая схема оставляет сценарий входа и быстрой и довольно надежной.

Значение аппаратов в логике электронной идентификации

Большинство современных сервисы смотрят на далеко не только просто пароль и вместе с ним одноразовый код, одновременно и сразу само оборудование, при помощи которого Спинто казино которого идет осуществляется сеанс. Когда ранее аккаунт был активен на доверенном смартфоне или настольном компьютере, служба довольно часто может считать это оборудование проверенным. При этом во время повседневном сценарии входа объем вторичных верификаций снижается. Вместе с тем если акт выполняется внутри другого браузерного окружения, другого аппарата а также после возможного сброса рабочей среды, служба как правило инициирует дополнительное подтверждение.

Такой механизм дает возможность снизить риск чужого входа, даже если в случае, если какой-то объем данных входа до этого перешла у постороннего человека. С точки зрения владельца аккаунта подобная логика говорит о том, что , что именно старое основное оборудование оказывается компонентом защитной схемы. При этом проверенные девайсы также требуют аккуратности. Если доступ осуществлен через чужом ПК, но рабочая сессия так и не завершена правильно, а также Spinto в случае, если мобильное устройство оставлен без настроенной защиты блокировкой, цифровая идентификация может сработать обратно против обладателя учетной записи, а не в его его интересах.

Биометрические данные в роли инструмент верификации личности пользователя

Биометрическая идентификация строится вокруг биологических а также характерных поведенческих параметрах. Наиболее известные популярные варианты — биометрический отпечаток пальца пользователя а также распознавание лица. В отдельных сценариях применяется голос, геометрия кисти и даже индивидуальные особенности ввода текста на клавиатуре. Ключевое положительное качество такого подхода выражается в комфорте: больше не Spinto casino приходится удерживать в памяти объемные пароли и вручную указывать одноразовые коды. Проверка подлинности требует несколько мгновений и часто реализовано прямо в аппарат.

Вместе с тем этом биометрия совсем не является остается единым универсальным ответом для абсолютно всех сценариев. Допустим текстовый фактор при необходимости можно изменить, тогда биометрический отпечаток пальца и скан лица пересоздать невозможно. Именно по Спинто казино указанной причине большинство современных решения как правило не опирают строят систему защиты лишь вокруг отдельном биометрическом одном. Намного лучше задействовать этот инструмент как вспомогательный инструмент в пределах общей развернутой модели онлайн- идентификации личности, в которой есть дополнительные способы авторизации, верификация посредством доверенное устройство и плюс средства повторного получения доступа входа.

Граница между понятиями проверкой личности и распределением доступом

По итогам того как момента, когда как только платформа установила и проверила пользователя, идет новый слой — управление правами доступом. Даже на уровне одного и того же профиля не всегда любые операции одинаково рискованны. Простой просмотр общей информации внутри сервиса и одновременно изменение инструментов получения обратно входа нуждаются в разного степени контроля. Именно поэтому в рамках многих платформах обычный этап входа далеко не равен немедленное открытие доступа к любые без исключения манипуляции. При необходимости изменения кода доступа, деактивации защитных функций а также привязки дополнительного аппарата во многих случаях могут инициироваться дополнительные проверки.

Этот принцип в особенности актуален на уровне больших сетевых средах. Игрок способен без ограничений просматривать данные настроек и одновременно журнал событий после обычного сеанса входа, но для задач подтверждения критичных правок платформа потребует заново ввести код доступа, одноразовый код либо выполнить биометрическую повторную идентификацию. Такой подход служит для того, чтобы развести регулярное использование от рисковых операций и одновременно сдерживает последствия даже в тех случаях при тех подобных сценариях, если частично чужой сеанс доступа к текущей авторизации уже частично доступен.

Цифровой цифровой след а также поведенческие цифровые признаки

Современная сетевая идентификация все последовательнее подкрепляется оценкой пользовательского профиля действий. Система способна анализировать привычные периоды входа, привычные сценарии поведения, структуру переходов пользователя внутри секциям, характер реагирования и другие иные поведенческие цифровые признаки. Аналогичный метод не непосредственно выступает в качестве основной инструмент верификации, при этом дает возможность определить уровень вероятности того факта, что действия действия совершает как раз держатель кабинета, а не чужой участник или же автоматизированный сценарий.

Если система фиксирует сильное изменение сценария действий, она может включить вспомогательные проверочные меры. К примеру, запросить дополнительную верификацию, временно ограничить отдельные операций и направить оповещение касательно сомнительном входе. Для самого рядового пользователя эти элементы во многих случаях остаются неочевидными, однако во многом именно такие механизмы создают нынешний модель гибкой цифровой защиты. Чем точнее лучше система определяет нормальное поведение профиля аккаунта, настолько оперативнее он замечает отклонения.